Nextcloud und LDAP: Die stille Revolution der Benutzerverwaltung

Wer in den letzten Jahren eine unternehmensweite Nextcloud-Instanz aufgebaut hat, kennt den Punkt, an dem die anfängliche Begeisterung auf administrative Realität trifft. Die Cloud läuft, die Shares sind eingerichtet, die Collabora-Integration funktioniert. Dann kommen die Anfragen aus der Personalabteilung, aus dem Marketing, von den externen Projektpartnern. Jemand geht, jemand kommt, Passwörter müssen geändert, Berechtigungen angepasst werden. Plötzlich verbringt man mehr Zeit mit dem Pflegen von Benutzerkonten als mit der eigentlichen Infrastruktur. An dieser Stelle wird die Integration eines zentralen Verzeichnisdienstes nicht mehr zum nice-to-have, sondern zur entscheidenden Weichenstellung für Skalierbarkeit und Sicherheit.

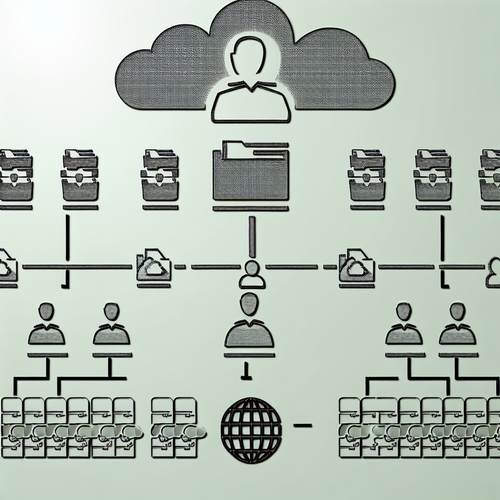

Die Anbindung von Nextcloud an LDAP – das Lightweight Directory Access Protocol – ist dabei weit mehr als ein technisches Feature. Sie ist die Brücke zwischen der agilen, modernen File-Sharing- und Kollaborationsplattform und den oft lange etablierten, hierarchischen Identity- und Access-Management-Systemen eines Unternehmens. Sie entscheidet darüber, ob die Nextcloud eine isolierte Insel bleibt oder nahtlos in das digitale Ökosystem integriert wird. Dabei zeigt die Praxis: Eine gelungene Integration ist machbar, erfordert aber ein klares Verständnis der Möglichkeiten und, viel wichtiger, der Grenzen.

Warum LDAP? Die Philosophie der zentralen Wahrheit

Bevor man eine Zeile Konfiguration schreibt, lohnt sich der Blick auf das Warum. LDAP-Verzeichnisdienste wie Microsoft Active Directory, OpenLDAP oder 389 Directory Server fungieren seit Jahrzehnten als das zentrale Benutzerverzeichnis in Organisationen. Sie sind die „Single Source of Truth“ für Identitäten. Hier liegen nicht nur Benutzername und Passwort, sondern auch Telefonnummern, Abteilungszugehörigkeiten, Gruppenmitgliedschaften und eine Vielzahl anderer Attribute. Ein neuer Mitarbeiter wird einmal angelegt und erhält Zugang zu Mail, Netzwerk, Druckern – und im Idealfall auch zur Nextcloud.

Die manuelle Synchronisation dieser Daten wäre ein albträhafter und fehleranfälliger Prozess. Die LDAP-Integration automatisierte ihn. Sie stellt sicher, dass ein gekündigter Mitarbeiter, der im AD deaktiviert wird, zeitgleich auch keinen Nextcloud-Zugriff mehr hat. Ein Compliance-Traum und ein enormer Sicherheitsgewinn. Für Administratoren bedeutet dies eine massive Entlastung. User Management wird von einer täglichen Fleißaufgabe zu einer seltenen, zentral gesteuerten Aktion. Die Nextcloud erbt einfach die Strukturen, die ohnehin existieren.

Technisches Fundament: Wie Nextcloud auf LDAP zugreift

Unter der Haube nutzt Nextcloud für die LDAP-Integration ein ausgereiftes, aber komplexes Backend. Über den eigenen „LDAP user and group backend“-Connector baut die App eine Verbindung zum Verzeichnisserver auf. Diese Kommunikation läuft nicht in Echtzeit ab, sondern wird durch einen Hintergrund-Job – den `occ ldap:update-check` Cronjob – gepuffert. Das ist ein entscheidender Punkt für die Performance: Nextcloud fragt nicht bei jedem Login das LDAP-Verzeichnis ab, sondern hält eine synchronisierte Kopie der relevanten Daten in ihrer eigenen Datenbank vor.

Die Konfiguration selbst erfolgt über eine umfangreiche Weboberfläche innerhalb der Nextcloud-Administration. Hier werden die Verbindungsparameter hinterlegt: Host und Port des LDAP-Servers, die Bind-DN (also das Administratoren-Konto für den Lesezugriff), das Passwort und der sogenannte Base-DN. Letzterer ist der Einstiegspunkt in den Verzeichnisbaum und begrenzt den Bereich, in dem Nextcloud nach Usern suchen darf. Ein geschickt gesetzter Base-DN verhindert, dass Nextcloud versehentlich Service-Accounts oder andere technische Benutzer als Cloud-Nutzer importiert.

Ein interessanter Aspekt ist die Attribut-Zuordnung. Nextcloud muss wissen, welches Feld im LDAP-Schema dem Nextcloud-Benutzernamen, dem Anzeigenamen oder der E-Mail-Adresse entspricht. Standardmäßig sind das Attribute wie `uid`, `cn` oder `mail`. In heterogenen Umgebungen, besonders bei der Integration von alten OpenLDAP-Instanzen, kann hier jedoch Feintuning nötig sein. Die Flexibilität der Zuordnung ist eine Stärke, die aber auch Einarbeitung erfordert.

Der Tanz der Filter: Wer wird importiert?

Die wahre Kunst der Konfiguration liegt in der Definition der LDAP-Filter. Mit ihnen steuert man präzise, welche Objekte aus dem Verzeichnis überhaupt für Nextcloud in Frage kommen. Der „User Filter“ grenzt die potentiellen Benutzer ein. Ein einfacher Filter wie `(&(objectclass=person)(uid=*))` holt sich alle Personen-Objekte mit einer `uid`. Praktischer ist oft die Bindung an eine bestimmte Gruppe oder Organisationszugehörigkeit, z.B. `(&(objectclass=person)(memberOf=cn=nextcloud-users,ou=groups,dc=firma,dc=de))`.

Noch wichtiger ist der „Login Filter“. Er definiert, anhand welcher Attribute sich ein Nutzer überhaupt anmelden kann. Soll die Anmeldung nur mit der `uid` möglich sein? Oder auch mit der E-Mail-Adresse? Der Filter `(|(uid=%uid)(mail=%uid))` erlaubt beides. Der Platzhalter `%uid` wird durch die Eingabe des Benutzers im Login-Feld ersetzt. Diese Flexibilität steigert die Nutzerfreundlichkeit enorm, bedeutet aber auch, dass man die Eindeutigkeit der Werte im LDAP sicherstellen muss – doppelte Mailadressen führen hier zu Problemen.

Die Gruppen-Zuordnung funktioniert ähnlich. Nextcloud kann bestehende LDAP-Gruppen importieren und deren Mitglieder automatisch zu Nextcloud-Gruppen hinzufügen. Das ist der Hebel für massenhaftes Berechtigungsmanagement: Legt man eine Dateifreigabe für die LDAP-Gruppe „Projekt_Alpha“ an, erhalten alle deren Mitglieder automatisch Zugriff, ohne dass in Nextcloud auch nur ein weiterer Klick nötig wäre.

Die Konfiguration in der Praxis: Ein Schritt-für-Schritt-Gang

In der Theorie klingt das alles schlüssig. Die Praxis bringt jedoch ihre eigenen Tücken mit. Ein erster, oft übersehener Schritt ist die Vorbereitung des LDAP-Servers. Nextcloud benötigt einen speziellen Benutzer mit Lese-Rechten auf die relevanten Teile des Verzeichnisbaums. Dieses Konto – die sogenannte „Bind-DN“ – sollte keinem menschlichen Administrator gehören, sondern ein dedizierter Service-Account sein. Seine Berechtigungen sollten nach dem Prinzip der minimalen Rechte vergeben werden: Lesen auf die Benutzer- und Gruppen-OU, mehr nicht.

In der Nextcloud-Oberfläche geht es dann unter „Einstellungen“ -> „Verwaltung“ -> „Benutzerverwaltung“ zur Sache. Der Reiter „LDAP/AD-Integration“ öffnet das Konfigurationsfenster. Nach der Eingabe von Host, Port und Bind-DN kommt der kritische Moment: Der erste Test. Der „Test-Konfiguration“-Button ist hier der beste Freund. Er prüft die grundlegende Verbindung und die Gültigkeit der Bind-DN. Scheitert er, helfen Logs im Nextcloud-`data`-Verzeichnis und die Debug-Mode-Ausgabe weiter. Oft sind es Firewall-Regeln, falsche Ports (389 vs. 636 für LDAPS) oder Tippfehler in der langen, verschachtelten Bind-DN.

Ist die Verbindung hergestellt, beginnt die Feinarbeit. Die automatische Suche nach Objekten liefert meist erste Treffer. Jetzt gilt es, die Filter so zu justieren, dass wirklich nur die gewünschten Nutzer erscheinen. Ein häufiger Anfängerfehler ist es, zu viele Nutzer zu importieren, darunter inaktive Accounts oder System-Identitäten. Das bläht die Nextcloud-Datenbank auf und kann die Übersichtlichkeit zerstören. Besser ist ein restriktiver Ansatz, der später, nach dem ersten erfolgreichen Import, schrittweise erweitert wird.

Die Zuordnung der Attribute folgt. In einem standardkonformen Active Directory übernimmt Nextcloud die meisten Vorgaben korrekt. Bei individuellen Schemata muss man manuell nachhelfen. Besonderes Augenmerk verdient das Feld für die UUID des Objekts (meist `objectGUID` bei AD oder `entryUUID` bei OpenLDAP). Nextcloud nutzt dieses unveränderliche Attribut, um importierte Benutzer eindeutig und dauerhaft zu identifizieren. Ändert sich der Anzeigename oder die DN, bleibt die Verknüpfung dennoch stabil.

Performance, Puffer und der Cron-Job: Das unsichtbare Getriebe

Die eingangs erwähnte Pufferung in der Nextcloud-Datenbank ist ein geniales Konzept für Stabilität, hat aber ihre Tücken. Wenn ein Nutzer im LDAP geändert wird – Passwort, Name, Gruppenmitgliedschaft –, sieht Nextcloud das nicht sofort. Erst der nächste Durchlauf des Hintergrund-Jobs synchronisiert die Änderung. Dieser Job, `occ ldap:update-check`, sollte idealerweise minütlich per Cron laufen. Die Anleitung sagt das, in der Realität wird es oft vergessen oder falsch eingerichtet.

Die Folge sind verzögerte Sperrungen oder verwirrte Nutzer, deren neue Gruppenberechtigungen nicht sofort greifen. Die Lösung ist simpel, aber essentiell: Ein Eintrag wie `*/1 * * * * php -f /var/www/nextcloud/occ ldap:update-check` im Cron des Servers. Doch Vorsicht: Bei sehr großen Verzeichnissen mit zehntausenden Einträgen kann ein minütlicher Abgleich die Last erhöhen. Hier kann man auf einen 5-Minuten-Takt gehen oder mit den spezifischen `occ ldap:search`- und `occ ldap:update`-Befehlen feiner steuern.

Die Performance der gesamten Nextcloud-Instanz leidet spürbar, wenn die LDAP-Suche nicht optimiert ist. Indizes auf den häufig abgefragten LDAP-Attributen wie `uid`, `mail` oder `memberOf` sind auf dem Verzeichnisserver-Pflicht, keine Kür. Ein nicht indizierter Filter kann Suchläufe von Sekunden verursachen und den Login-Prozess zum Stillstand bringen. Ein guter LDAP-Administrator ist hier der entscheidende Verbündete.

Sicherheit hat Vorrang: Verschlüsselung und Zertifikate

Die LDAP-Integration bewegt hochsensible Daten: Benutzer-Identitäten und Passworthashes. Eine unverschlüsselte Übertragung über Port 389 ist in heutigen Zeiten grob fahrlässig. Die Absicherung der Verbindung ist non-negotiable. Zwei Wege stehen zur Verfügung: LDAPS (LDAP over SSL) auf Port 636, bei dem der gesamte Verkehr von Beginn an verschlüsselt ist, oder STARTTLS auf Port 389, das eine unverschlüsselte Verbindung in eine verschlüsselte „hochstuft“.

LDAPS ist der einfachere, robustere Weg. In der Nextcloud-Konfiguration trägt man einfach „ldaps://“ vor den Hostnamen ein und Port 636. Die größere Hürde sind oft die Zertifikate. Nutzt man eine interne Zertifizierungsstelle (CA), muss das Root-Zertifikat dieser CA auf dem Nextcloud-Server dem PHP-LDAP-Modul bekannt sein. Das bedeutet meist, es in den systemweiten Trust-Store zu kopieren oder den `ldap.conf`-Datei den Pfad zum Zertifikat mitzuteilen. Scheitert dieser Handshake, bricht die Verbindung ab – eine gute Sache, denn sie verhindert Man-in-the-Middle-Angriffe.

Ein weiterer, subtiler Sicherheitsaspekt ist der Schreibzugriff. Nextcloud kann standardmäßig nur lesen. Das ist gut so. Es gibt Experimente und Patches, die es Nextcloud erlauben, Passwörter im LDAP zu ändern, doch das ist ein operationeller Eingriff in die zentrale Identitätsverwaltung, den man gut überlegen muss. In den meisten Fällen sollte die Passwortänderung über den bestehenden, etablierten Prozess (z.B. das AD-Self-Service-Portal) laufen. Nextcloud fungiert hier als reiner Consumer, nicht als Manager.

Fallstricke und typische Problembilder

Trotz aller Sorgfalt läuft nicht immer alles glatt. Ein Klassiker ist der „leere Nutzerbaum“. Die Verbindung steht, die Tests sind grün, aber es werden keine Nutzer angezeigt. Schuld ist fast immer ein zu restriktiver Base-DN oder User Filter. Hier hilft systematisches Debugging: Mit einem Tool wie `ldapsearch` von der Nextcloud-Kommandozeile aus kann man die Sicht des Servers auf das LDAP-Verzeichnis simulieren und so den fehlerhaften Filter identifizieren.

Ein anderes Bild: Nutzer werden angezeigt, können sich aber nicht anmelden. Der Login-Filter ist hier der erste Verdächtige. Stimmt die Attribut-Zuordnung? Kann sich der Nutzer mit dem im Filter definierten Attribut (z.B. seiner Mail) überhaupt anmelden, oder versucht er es mit seinem SamAccountName? Die Nextcloud-Logs (`nextcloud.log`) zeigen hier detailliert, welches LDAP-Query bei einem Login-Versuch ausgeführt wird und welche Ergebnisse es liefert.

Gruppen-Zuordnungen, die nicht synchronisiert werden, führen oft zu Frust. Hier muss man prüfen, ob die Gruppensynchronisation in den Einstellungen aktiviert ist und ob der „Group Filter“ passt. Besonders bei verschachtelten Gruppen (Gruppen in Gruppen) stößt das Standard-Backend an Grenzen. Für solche komplexen Szenarien lohnt ein Blick auf den „LDAP Group-Lookup Support“-Daemon, eine erweiterte Option, die rekursive Gruppenauflösung ermöglicht.

Nicht zuletzt kann die Performance zum Problem werden. Langsame Logins oder hängende Benutzerlisten deuten auf ineffiziente LDAP-Queries oder fehlende Indizes hin. Die Integration bietet eine „Experten“-Ansicht mit Paging-Größen und Timeout-Einstellungen. Das Erhöhen des Timeouts von 10 auf 30 Sekunden kann in großen Umgebungen Wunder wirken – ist aber nur ein Pflaster, wenn die zugrundeliegende LDAP-Suche nicht optimiert ist.

Jenseits des Standard-Connectors: Erweiterungen und Alternativen

Das mitgelieferte LDAP-Backend deckt 80 Prozent der Use-Cases ab. Für die restlichen 20 Prozent gibt es eine lebendige Community und spezielle Apps. Die „LDAP Write Support“-App, noch im experimentellen Stadium, ermöglicht besagte Passwortänderungen direkt aus Nextcloud heraus. Für Umgebungen mit mehreren, getrennten LDAP-Servern (z.B. nach einer Fusion) kann der „LDAP Multi-Domain Support“ notwendig werden, der mehrere unabhängige Konfigurationen parallel erlaubt.

Eine interessante Alternative für reine Active-Directory-Umgebungen ist die Integration via Kerberos Single-Sign-On (SSO). Hierbei meldet sich der Nutzer bereits an seinem Windows-Rechner an und wird von Nextcloud via Kerberos-Ticket automatisch erkannt – ohne erneute Passworteingabe. Das erfordert deutlich mehr Aufwand in der Konfiguration (Apache- oder Nginx-Module, Keytabs, SPN-Einträge) und ist weniger flexibel für mobile oder externe Nutzer, stellt aber das ultimative Benutzererlebnis innerhalb des Windows-Netzwerks dar.

Der Blick in die Zukunft zeigt zudem einen klaren Trend: Standards wie SCIM (System for Cross-domain Identity Management) oder eine tiefere Integration mit Identity-Providern via OAuth2 und OpenID Connect gewinnen an Bedeutung. Sie sind moderner, REST-basiert und besser für cloud-native Szenarien geeignet. Für die klassische, on-premise Nextcloud-Instanz in einem etablierten Unternehmensnetzwerk mit AD oder OpenLDAP bleibt die LDAP-Integration jedoch noch auf Jahre die tragende Säule. Sie ist bewährt, robust und, einmal korrekt eingerichtet, erstaunlich wartungsarm.

Fazit: Mehr als nur ein Haken in einer Checkbox

Die LDAP-Integration in Nextcloud ist eine der wichtigsten Enterprise-Funktionen der Plattform. Sie verwandelt die private Cloud von einer isolierten Anwendung in einen integralen Bestandteil der IT-Infrastruktur. Die Einrichtung ist kein Zuckerschlecken – sie erfordert Planung, Verständnis für beide Seiten (Nextcloud und LDAP) und eine Portion Geduld für das Troubleshooting.

Die Mühe lohnt sich jedoch vielfach. Der Gewinn an administrativer Effizienz, die gesteigerte Sicherheit durch zentrales Identity Lifecycle Management und die verbesserte Nutzerakzeptanz durch nahtlose Logins sind Argumente, die schwer wiegen. Letztlich geht es um die Frage, wie professionell man seine Nextcloud-Instanz betreiben will. Wer sie ernsthaft im Geschäftsumfeld nutzt, kommt an einer sauberen LDAP- oder AD-Integration kaum vorbei. Sie ist nicht der glanzvolle Showstopper, sondern das stille Fundament – unsichtbar, aber unverzichtbar.

Ein Rat zum Schluss: Testen Sie die Konfiguration nicht im Produktivsystem. Nutzen Sie eine Staging-Umgebung oder zumindest eine kleine Testgruppe. Simulieren Sie Szenarien wie das Deaktivieren eines Accounts, das Ändern einer Gruppenmitgliedschaft oder den Ausfall des LDAP-Servers. Denn die wahre Qualität einer Integration zeigt sich nicht, wenn alles läuft, sondern dann, wenn etwas schiefgeht. Und mit einer durchdachten LDAP-Anbindung sind Sie für beides gewappnet.